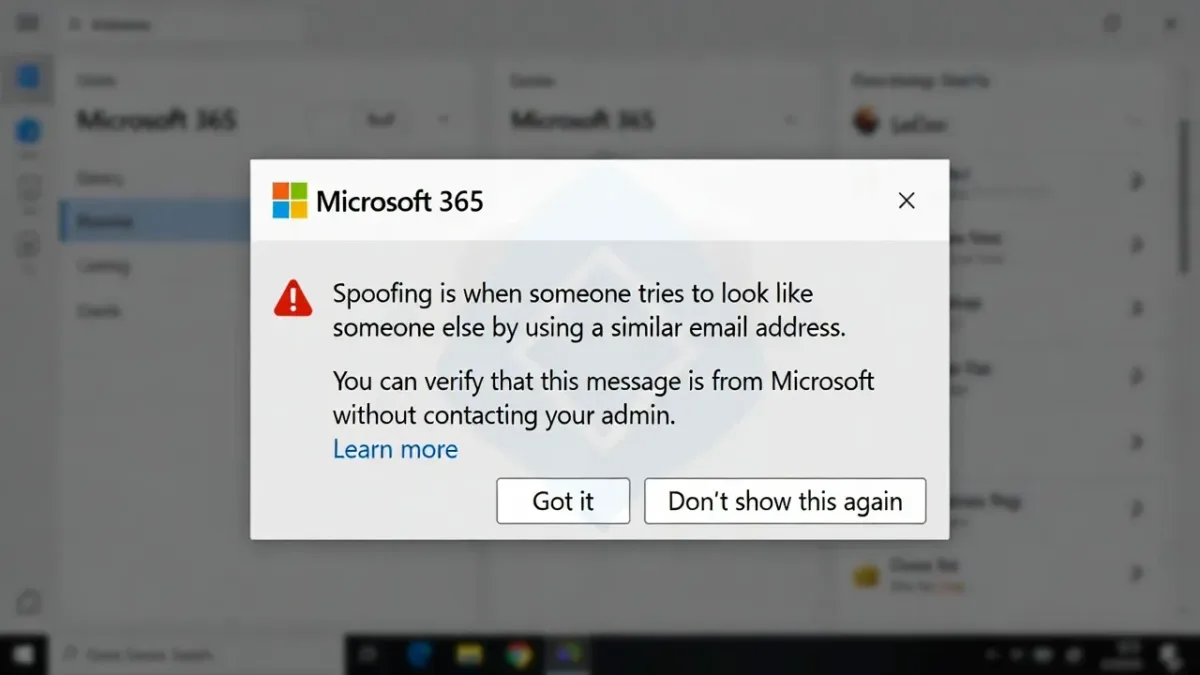

Σου έχει τύχει να λάβεις email που δείχνει «από τον CEO», από συνεργάτη ή από το λογιστήριο, αλλά κάτι να μη σου κάθεται καλά; Στο Microsoft 365 αυτό είναι πολύ συχνό, γιατί οι επιθέσεις τύπου spoofing πατάνε πάνω στην οικειότητα, όχι στην τεχνική πολυπλοκότητα.

Το καλό νέο είναι ότι μπορείς να κάνεις σοβαρό έλεγχο χωρίς admin πρόσβαση σε Exchange ή Entra. Αρκεί να βρεις τα πλήρη headers και να διαβάσεις σωστά τα αποτελέσματα SPF, DKIM και DMARC. Δεν θα «αποδείξεις» τα πάντα, αλλά θα κάνεις σωστό triage μέσα σε λίγα λεπτά, πριν πατήσεις link ή πριν προωθήσεις το μήνυμα αλλού.

Γρήγορη απάντηση (για να ξεκινήσεις σωστά): Το Microsoft 365 email spoofing σημαίνει ότι κάποιος προσποιείται πως στέλνει email από ένα domain ή ένα άτομο, ενώ στην πραγματικότητα το email ξεκίνησε αλλού. Το βλέπεις στα headers, γιατί εκεί γράφεται η «διαδρομή» του μηνύματος και τα checks αυθεντικοποίησης (SPF, DKIM, DMARC). Το χρειάζεσαι όταν το From φαίνεται σωστό, αλλά το email ζητά πληρωμή, κωδικούς ή επείγουσα ενέργεια.

- Κοίτα πρώτα το

Authentication-Results(SPF/DKIM/DMARC pass ή fail). - Μετά έλεγξε αν το domain του From «ταιριάζει» με SPF/DKIM (alignment).

- Τέλος αξιολόγησε τη λογική του μηνύματος, γιατί το spoofing είναι και κοινωνική μηχανική.

Τι είναι το Microsoft 365 email spoofing και τι μπορείς να επιβεβαιώσεις χωρίς admin

Σκέψου το email σαν φάκελο. Πάνω γράφει «Αποστολέας», αλλά αυτό το πεδίο μπορεί να είναι απλό κείμενο. Αυτό που σε σώζει είναι τα «σφραγίσματα» που βάζουν οι mail servers στη διαδρομή.

Χωρίς admin, μπορείς να επιβεβαιώσεις τρία πράγματα:

- Από πού ήρθε τεχνικά (μέσα από τις γραμμές

Received). - Αν πέρασε έλεγχο SPF/DKIM και αν αυτά σχετίζονται με το domain που βλέπεις στο From.

- Τι αποφάσισε το DMARC (pass, fail, none) και με ποια πολιτική.

Δεν μπορείς όμως να κάνεις δύο πράγματα με σιγουριά:

- Να δεις tenant-level ρυθμίσεις ή policies που επηρέασαν τη διαχείριση του email.

- Να αποδείξεις πως «δεν είναι compromised» ένας πραγματικός λογαριασμός, αν το email έχει περάσει σωστά checks (εκεί χρειάζεται έλεγχος login logs από admin).

Αν δεις πίεση χρόνου, αλλαγή IBAN ή αίτημα για MFA code, φέρσου σαν να είναι κακόβουλο μέχρι να αποδειχτεί το αντίθετο.

Ένα χρήσιμο mental model είναι να αντιμετωπίζεις SPF/DKIM/DMARC σαν υποδομή εμπιστοσύνης, όχι σαν ένα τικ. Όπως ένα σωστό structured layer βοηθά μηχανές να καταλάβουν «τι είναι τι», έτσι και τα email auth signals βοηθούν τα συστήματα να ξεχωρίσουν νόμιμο από πλαστό. Όταν αυτά είναι μισά ή αντικρουόμενα, το αποτέλεσμα γίνεται θολό.

Πώς βλέπεις πλήρη email headers σε Outlook (web και desktop)

Αν δεν έχεις τα headers, δουλεύεις στα τυφλά. Στόχος σου είναι να βρεις το πλήρες header, όχι το «κομμένο» preview.

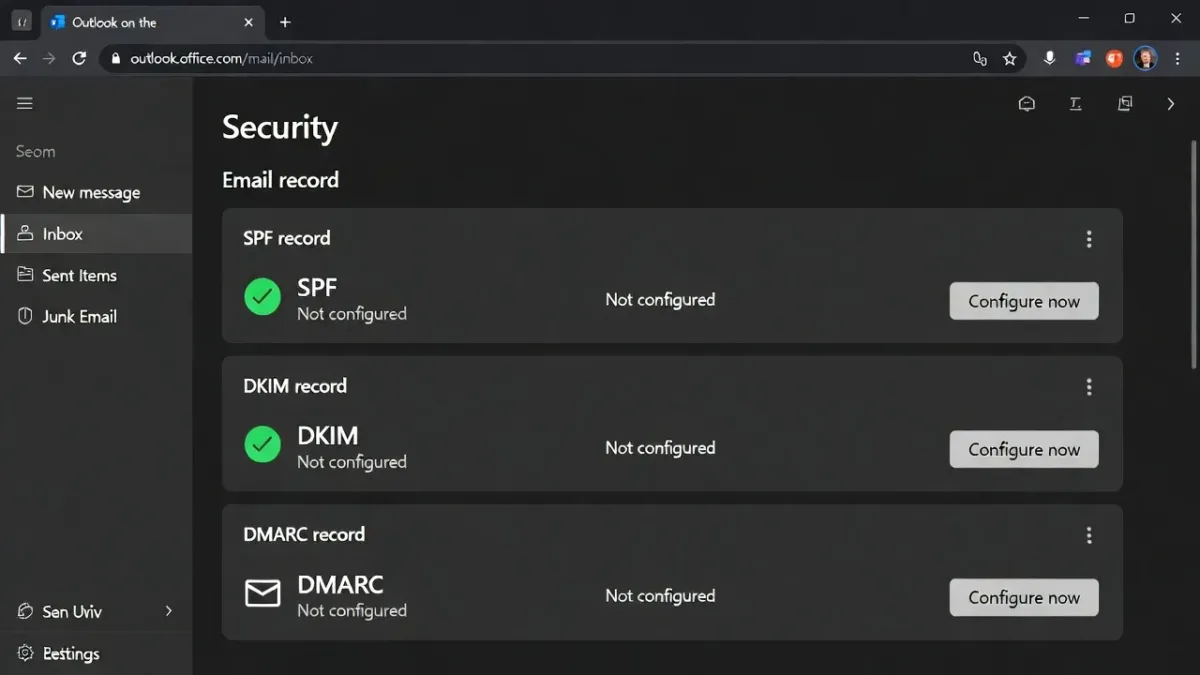

Outlook στο web (Microsoft 365)

- Άνοιξε το email.

- Πάτα τις τρεις τελείες (More actions).

- Επίλεξε View ή View message details (η ονομασία αλλάζει ανά tenant).

- Βρες την ενότητα με Internet headers ή Message headers και κάνε αντιγραφή.

Outlook desktop (Classic Outlook για Windows)

- Διπλό κλικ για να ανοίξει σε νέο παράθυρο.

- File → Properties.

- Στο κάτω μέρος θα δεις το πεδίο Internet headers. Αντέγραψέ το.

Από εκεί και πέρα, επικεντρώνεσαι σε συγκεκριμένες γραμμές:

From,Reply-To,Return-Path: εδώ κρύβεται το «κόλπο» (άλλο From, άλλο Reply-To).Received: δείχνει τα hops. Διάβασέ τα από κάτω προς τα πάνω (συνήθως).Authentication-Resultsκαι μερικές φορέςARC-Authentication-Results: περιέχουν SPF/DKIM/DMARC verdicts.- Microsoft-specific headers όπως

X-MS-Exchange-Organization-AuthAs(δίνει hint για το πώς το είδε το σύστημα).

Αν σε μπερδεύει η μορφή, βοήθα τον εαυτό σου με έναν οδηγό αποκωδικοποίησης headers, όπως το How to Read Email Headers, ώστε να ξέρεις ποια πεδία μετράνε πραγματικά.

Πώς διαβάζεις SPF, DKIM, DMARC μέσα στα headers και βγάζεις συμπέρασμα

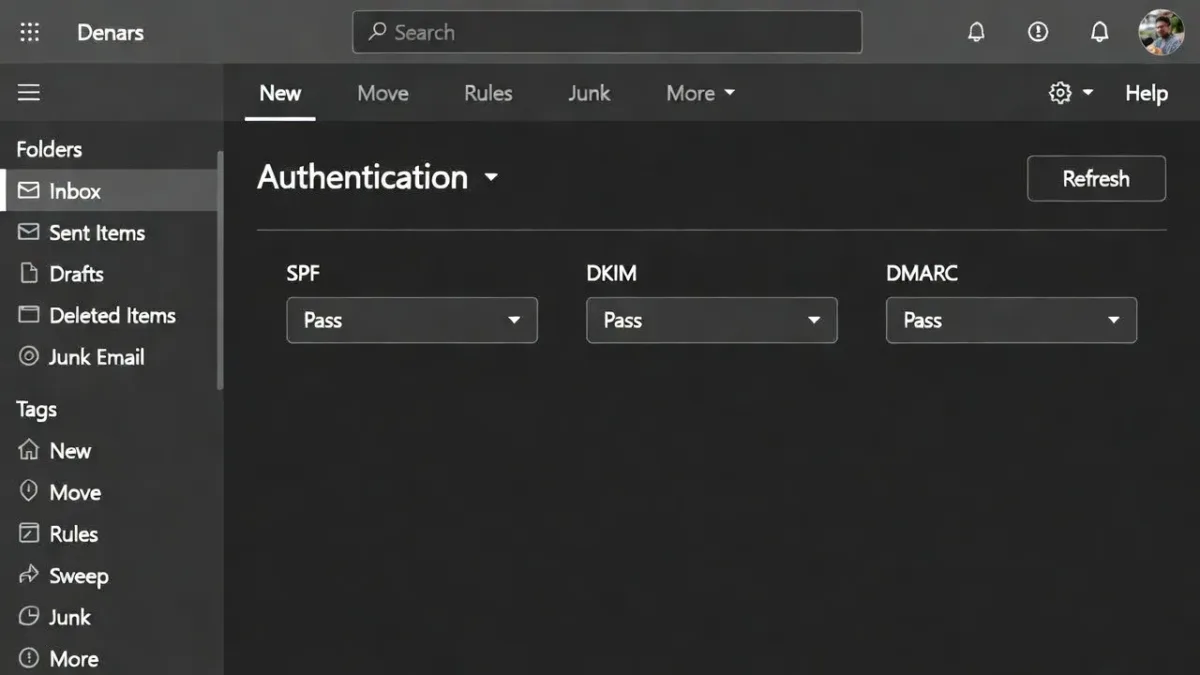

Εδώ γίνεται το ουσιαστικό ξεσκαρτάρισμα. Θα δεις κάτι σαν:

spf=passήspf=fail(μαζί μεsmtp.mailfrom=)dkim=passήdkim=fail(μαζί μεd=καιs=selector)dmarc=passήdmarc=fail(μαζί μεheader.from=)

Για να μη χάνεσαι, κράτα αυτόν τον σύντομο πίνακα στο μυαλό σου:

| Ένδειξη στο Authentication-Results | Τι σημαίνει πρακτικά | Τι κάνεις ως triage |

|---|---|---|

| SPF pass, DKIM pass, DMARC pass | Συνήθως αυθεντικό, αλλά όχι εγγύηση «καλής πρόθεσης» | Έλεγξε περιεχόμενο, links, συνημμένα, και το Reply-To |

| SPF fail, DKIM fail, DMARC fail | Πολύ πιθανό spoofing | Μην απαντήσεις, κάνε report ως phishing, ενημέρωσε helpdesk |

| SPF pass, DKIM fail, DMARC fail | Κάτι δεν «δένει» (alignment ή λάθος υπογραφή) | Αν είναι γνωστός αποστολέας, πάρε επιβεβαίωση από άλλο κανάλι |

| SPF pass, DKIM pass, DMARC none | Το domain δεν εφαρμόζει DMARC | Μεγαλύτερο ρίσκο για impersonation |

Το πιο συχνό λάθος εδώ είναι να δεις SPF pass και να ηρεμήσεις. Πρόσεξε το alignment. Το DMARC δεν κοιτά μόνο αν πέρασε SPF ή DKIM, κοιτά αν αυτά «ταιριάζουν» με το header.from domain. Για βαθύτερο πλαίσιο, κράτα ως σημείο αναφοράς την επίσημη τεκμηρίωση της Microsoft για email authentication στο Defender για Office 365.

Πότε το DMARC σε σώζει και πότε όχι

Αν το dmarc=fail και υπάρχει policy (quarantine ή reject), το μήνυμα συχνά μπλοκάρεται ή μπαίνει στα Junk. Αν όμως βλέπεις dmarc=none, τότε ο αποστολέας δεν έχει «κανόνα επιβολής». Αυτό αφήνει χώρο για spoofing, ειδικά σε lookalike domains.

Αν θέλεις να καταλάβεις πώς «σκέφτεται» το DMARC και τι σημαίνουν οι πολιτικές, η Microsoft έχει καθαρό οδηγό στο Use DMARC to validate email.

Μικρό, πρακτικό playbook (χωρίς admin)

Κράτα το απλό και αποφασιστικό:

- Μην κάνεις κλικ πριν δεις

Authentication-Results. - Σύγκρινε

header.fromμεsmtp.mailfromκαιdkim d=. Αν διαφέρουν ύποπτα, ανέβασε συναγερμό. - Έλεγξε Reply-To. Αν οδηγεί σε άλλο domain, μην απαντήσεις.

- Κάνε report μέσα από το Outlook (Report Message / Report Phishing), αν υπάρχει.

- Προώθησε στο helpdesk μόνο ως συνημμένο (attached), όχι με απλό forward, για να κρατήσεις headers.

Κανόνας: ένα «ωραίο» From δεν είναι απόδειξη. Τα headers είναι η απόδειξη που έχεις στα χέρια σου.

Στο τέλος, αν το email είναι ύποπτο, δεν χρειάζεται να το αναλύσεις για μισή ώρα. Χρειάζεται να το σταματήσεις γρήγορα και να δώσεις στον admin τα σωστά στοιχεία.

Συχνές ερωτήσεις

Πώς βλέπεις τα πλήρη headers ενός ύποπτου email στο Outlook στο web (Microsoft 365);

Ανοίγεις το μήνυμα στο outlook.office.com και πατάς τις τρεις τελείες (More actions). Στη συνέχεια επιλέγεις View, View message details. Εκεί εμφανίζονται τα πλήρη headers.

Το βασικό που ψάχνεις είναι η γραμμή Authentication-Results, γιατί συνήθως συνοψίζει τα αποτελέσματα των ελέγχων αυθεντικοποίησης, όπως SPF, DKIM, DMARC (π.χ. spf=pass, dkim=pass, dmarc=pass). Αν το spoofing περνάει, συχνά θα δεις αποτυχία σε κάποιο από αυτά, ή θα δεις ότι οι έλεγχοι έγιναν για διαφορετικό domain από αυτό που νομίζεις ότι βλέπεις στο From.

Αν είσαι σε New Outlook και δεν βλέπεις εύκολα headers, η web έκδοση είναι συνήθως η πιο άμεση λύση χωρίς admin δικαιώματα.

Πώς βρίσκεις headers στο κλασικό Outlook για Windows, χωρίς πρόσθετα και χωρίς admin;

Ανοίγεις το email σε ξεχωριστό παράθυρο (διπλό κλικ) και πας File, Properties. Στο πεδίο Internet headers βλέπεις τα headers και μπορείς να τα αντιγράψεις σε ένα Notepad, για να τα διαβάσεις πιο καθαρά.

Αν ο στόχος σου είναι να αποδείξεις spoofing, κράτα τα headers αυτούσια. Μην τα «καθαρίζεις», γιατί κάθε γραμμή μπορεί να είναι στοιχείο (διαδρομή, hop, σφραγίδες ελέγχου).

Πού κοιτάς στα headers για να επιβεβαιώσεις SPF, DKIM, DMARC, και τι σημαίνει pass ή fail;

Ξεκινάς από το Authentication-Results. Εκεί θα δεις τι έκρινε ο server που έκανε τον έλεγχο, όπως spf=pass ή dkim=fail. Με απλά λόγια:

- SPF δείχνει αν ο server που έστειλε το email επιτρέπεται από το DNS policy του domain.

- DKIM δείχνει αν η ψηφιακή υπογραφή του email επαληθεύτηκε.

- DMARC συνδυάζει SPF και DKIM και εφαρμόζει την πολιτική του domain (π.χ. να απορριφθεί ή να μπει σε quarantine όταν κάτι αποτύχει).

Αν δεις pass και στα τρία, συνήθως το domain του From έχει σωστή αυθεντικοποίηση. Παρ’ όλα αυτά, μπορεί να υπάρχει spoofing «οπτικό», για παράδειγμα με display name ή lookalike domain, άρα χρειάζεται να διαβάσεις και το πραγματικό From address και τα domains που εμπλέκονται.

Ποια δωρεάν εργαλεία σε βοηθούν να αναλύσεις headers χωρίς πρόσβαση σε Microsoft 365 admin;

Αν δε θες να διαβάζεις raw headers, χρησιμοποίησε αναλυτή headers. Δύο πρακτικές επιλογές είναι:

- Message Header Analyzer (mha.azurewebsites.net): επικολλάς τα headers και σου εμφανίζει συμπέρασμα για SPF, DKIM, DMARC, καθώς και τη διαδρομή.

- Google Admin Toolbox Messageheader (toolbox.googleapps.com/apps/messageheader): κάνει αντίστοιχη ανάλυση και βοηθά να εντοπίσεις γρήγορα ασυνέπειες.

Για έλεγχο DNS records του domain (όχι του συγκεκριμένου μηνύματος), μπορείς να χρησιμοποιήσεις και το MXToolbox, ώστε να δεις αν υπάρχουν SPF, DKIM, DMARC εγγραφές και αν «στέκονται» λογικά.

Τι μπορείς να κάνεις χωρίς admin, όταν υποψιάζεσαι spoofing, και τι πρέπει να ζητήσεις από τον IT;

Χωρίς admin μπορείς να τεκμηριώσεις το περιστατικό με τρόπο που να «στέκει» τεχνικά. Κράτα το email, εξήγαγε τα headers, και σημείωσε τα αποτελέσματα SPF, DKIM, DMARC από το Authentication-Results. Επιπλέον, έλεγξε αν υπάρχουν ενδείξεις antispam αξιολόγησης στα headers, όπως το X-Forefront-Antispam-Report, επειδή εκεί συχνά φαίνονται στοιχεία για το πώς το αξιολόγησε το σύστημα.

Μετά ζήτησε από τον IT, με βάση τα στοιχεία που έχεις ήδη συλλέξει, να ελέγξει τα σχετικά logs και quarantines, επειδή αυτά δεν είναι διαθέσιμα σε απλούς χρήστες. Αν το πρόβλημα επαναλαμβάνεται, η λύση δεν είναι ένα «script». Χρειάζεται σωστή πολιτική και σταθερός έλεγχος, γιατί οι επιθέσεις προσαρμόζονται και εμφανίζονται σε πολλά σημεία, από inbox έως AI summaries και clients που εμφανίζουν διαφορετικά στοιχεία.

Συμπέρασμα

Με τα σωστά headers και λίγη προσοχή σε SPF, DKIM και DMARC, μπορείς να ξεχωρίσεις γρήγορα ένα Microsoft 365 email spoofing περιστατικό από ένα απλό «περίεργο» μήνυμα. Δούλεψε με σειρά, δες πρώτα τα verdicts, μετά το alignment, και στο τέλος το περιεχόμενο. Αν κάτι δεν κολλάει, εμπιστέψου την ένδειξη και όχι την εντύπωση. Η ασφάλεια ξεκινά από το πρώτο κλικ που δεν έκανες.